Un poco de historia

Aunque la historia de Linux se comienza a escribir un poco más tarde, sus orígenes nos hacen remontar hasta principios de los años 80, cuando Richard Stallman, inició el Proyecto GNU con el propósito de crear un sistema operativo similar y compatible con UNIX. En el año 1985, se creó la Fundación del Software Libre y se desarrolló la Licencia pública general de GNU para tener un marco legal que permitiera difundir libremente este software.

Posteriormente, en 1991, fue Linus Torvalds, un estudiante de informática de 23 años de la Universidad de Helsinki, quien propone hacer un sistema operativo que se comporte como UNIX pero que además, funcione sobre cualquier ordenador. En este momento, el propio Torvalds estableció como requisito mínimo que el ordenador tuviera un procesador i386.

El principal objetivo de este estudiante era crear el núcleo del sistema operativo que fuese totalmente compatible con UNIX y que de esta manera, permitiese ejecutar todos los programas gratuitos compatibles con UNIX y desarrollador por la Free Software Foundation que vienen con licencia GNU. Para el desarrollo de este núcleo, Torvalds se inspiró en Minix, una versión reducida de UNIX.

Pocos meses después, a finales de agosto de 1991, Torvalds ya contaba con la versión 0.01 de Linux, pero como todavía era algo muy básico y con escasa funcionalidad, decidió seguir desarrollando lo que sería la versión 0.02, que vio la luz en el mes de octubre de ese mismo año y que ya era capad de ejecutar dos herramientas básicas de GNU, el intérprete de órdenes (bash) y el compilador de C.

El joven siguió trabajando en el desarrollo del sistema operativo y tras la versión 0.03, el gran apoyo de otras personas que empezaron a participar con Linus en el desarrollo, hizo que se saltase rápidamente hasta la versión 0.1. Año y medio después, en diciembre de 1993, nacía la versión de Linux 1.0 y la base de este sistema operativo de código abierto que durante el paso de los años ha ido creciendo hasta nuestros días con el apoyo de todos y cada uno de los desarrolladores que han ido aportando su granito de arena.

Qué es Linux y principales características

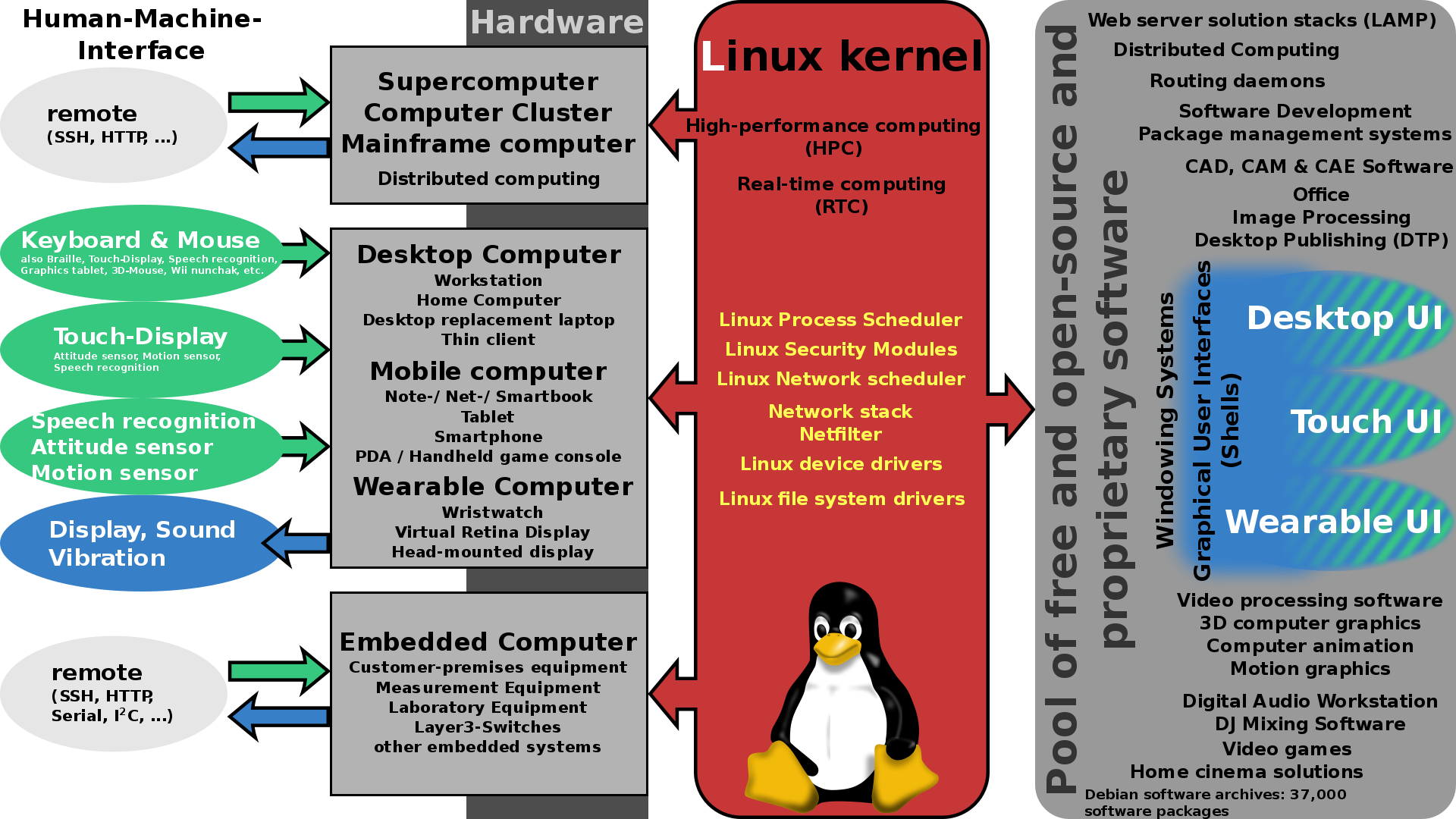

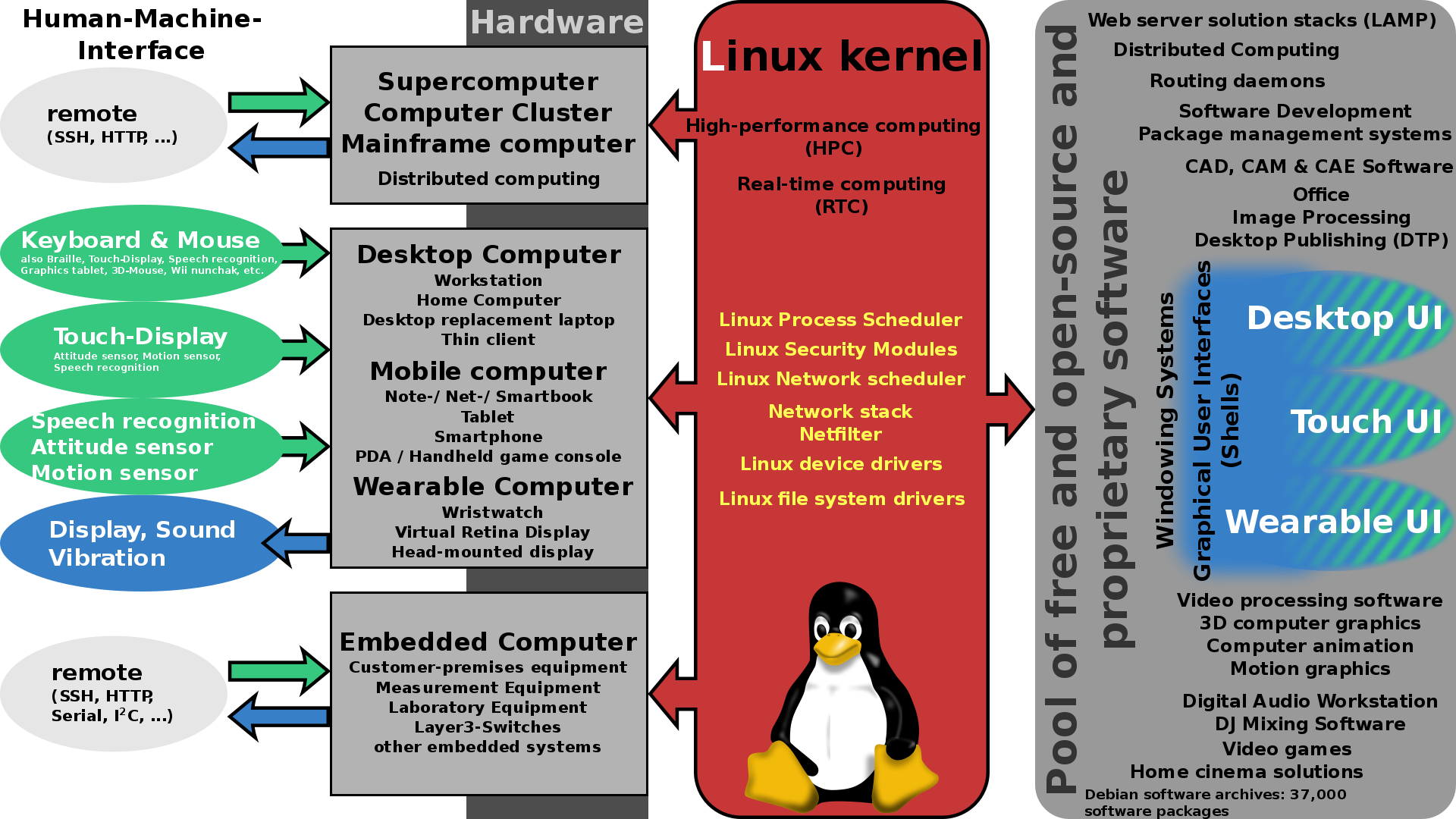

Linux es un sistema operativo completamente libre y por lo tanto, gratuito. Un producto que a diferencia de Windows o macOS no es propiedad de una compañía, de ahí su gratuidad, sino de un gran número de compañías o personas que contribuyen con su desarrollo y van creando sus propias distribuciones Linux.

En definitiva, Linux es un sistema que nace de la combinación de varios proyectos entre los que destacan GNU y la Free Software Foundation además del propio núcleo de Linux encabezado por Linus Torvalds. Su desarrollo es uno de los mejores ejemplos del software libre, donde todo su código fuente puede ser utilizado, modificado y distribuido libremente por cualquier bajo los términos de la licencia GPL o Licencia Pública General de GNU y otras licencias.

Características de Linux

Entre las principales características de Linux hay que destacar:

Gratis

Una de las principales razones por las que muchos usuarios eligen Linux o al menos le dan una oportunidad es por el hecho de que se trata de un sistema operativo gratuito. Además, existen un montón de distribuciones para que podamos elegir la que más nos guste o mejor se adapte a nuestras necesidades.

Código abierto

Sus creadores decidieron que Linux fuese un sistema de código abierto, lo que hizo que se liberase su código fuente para que cualquiera pueda desarrollar nuevas capacidades o funciones y las ponga a disponibilidad de todo el mundo.

Seguro

La seguridad es una de las características más importantes de Linux. Debido a que se trata de un sistema libre, son pocos los que se interesan en crear virus para el sistema. Además, contiene una arquitectura para el manejo de archivos, procesos y memoria que no permite fácilmente la permanencia de virus o malware. Es más, una vez que algún usuario detecta alguna amenaza, ésta es eliminada y con una simple actualización está solucionado el problema.

Multitarea

El hecho de que Linux sea un sistema operativo multitarea significa que permite ejecutar varios programas de forma simultánea. Por lo tanto, permite el uso de numerosas aplicaciones para poder navegar por Internet, procesar documentos, escuchar música, ver vídeos, etc, al igual que podemos hacer con otros sistemas como el propio Windows o macOS.

Mulitusuario

Otra de las características de Linux es que se trata de un sistema multiusuario. Es decir, múltiples usuarios pueden acceder a los recursos y las aplicaciones de Linux de manera simultánea y siempre de forma segura.

Personalizable

Puedes usarlo a tu antojo, prepararlo, modificarlo.

Alto control de dispositivos

El sistema operativo Linux, a diferencia de otros sistemas, ofrece la posibilidad de contar con los controladores de cada dispositivo y de poder instalar nuevos controladores en el momento que incorporemos nuevos elementos al sistema. Esto permite disponer de mayor independencia y capacidad para maniobrar ante cualquier problema o por el simple hecho de controlar a fondo cada dispositivo.

Independiente

Otra de las grandes características de Linux es que se trata de un sistema operativo que puede ser modificado y distribuido libremente. Es decir, cualquier puede acceder a su código, modificar o desarrollar nuevas capacidades sin necesidad de permisos ni protocolos previos.

Estable

Linux es considerado uno de los sistemas más robustos y estables, de ahí que sea el sistema más utilizado en servidores y ordenadores que tienen que permanecer siempre encendidos sin que nada falle.

Escalable

Es un sistema operativo que debido en gran medida a muchas de las características mencionada anteriormente cuenta con una gran capacidad para reacción y adaptarse a las necesidades. Puede administrar de manera sencilla un crecimiento continuo y puede crecer rápidamente sin perder la calidad sin ningún problema.

Distribuciones Linux

Seguramente en más de una ocasión hemos oído hablar de distribuciones o distros de Linux, pues bien, no se trata más que de un software basado en el núcleo de Linux que incluye determinados paquetes de software que permiten desempeñar ciertas funciones para satisfacer las necesidades de los usuarios.

Por lo general, estas distribuciones están compuestas por software libre e incluyen las bibliotecas y herramientas del proyecto GNU y el sistema de ventanas X Windows System. Además, dependiendo de a quién esté dirigida la distro, también se suelen incluir otro tipo de software como procesadores de texto, hojas de cálculo, reproductores multimedia, herramientas administrativas, etc.

Esto hace que a día de hoy podamos encontrar distribuciones de Linux para todos los gustos y necesidades. Distros ligeras para poder dar vida a ordenadores antiguos o con pocas capacidades a nivel de hardware, distribuciones con una interfaz similar a Windows o macOS, etc.

REVISAR LAS DISTRIBUCIONES EXISTENTES EN. Debian, Ubuntu…

Debian es probablemente la más conocida, la más antigua. Es la distribución más estable y cuenta con repositorio, una gran comunidad, gestores de paquetes… pero no es la única. Otra conocida es Ubuntu y otra de las grandes clásicas. Ubuntu tiene una tienda de aplicaciones que permite que instalemos diferentes programas y cuenta con una interfaz gráfica que hace que utilizarla sea muy intuitivo y cómodo.

Ventajas y desventajas de Linux

Aunque ya hemos mencionado algunas, lo cierto es que las principales ventajas que nos ofrece Linux es que se trata de un sistema operativo totalmente gratuito, por lo tanto, podemos probarlo cuando queramos sin ningún problema. Hace años estaba más etiquetado como un sistema pensado para usuarios más expertos por la necesidad de controlar prácticamente todo desde la línea de comandos, pero a día de hoy ofrece una gran facilidad de uso, incluso podemos elegir la interfaz gráfica que más nos guste o más fácil de manejar nos parezca.

¿Es el más seguro?

La seguridad es sin duda uno de sus grandes ventajas. Lo cierto es que es una garantía frente a la mayoría de virus y amenazas, aunque no es seguro 100%. Podríamos decir que cualquier distro es más segura que Windows. Su personalización también es un punto a destacar, ya que el entorno Linux nos permite usar diferentes interfaces gráficas, es decir, no limita a una única interfaz como ocurre en otros sistemas.

Multitarea, multiusuario

Su robustez, un mayor control sobre los dispositivos, las grandes posibilidades para trabajar en modo multiusuario y las capacidades multitarea son sin duda otras de las características a destacar de Linux. Ahora bien, también hay ciertas limitaciones o inconvenientes a la hora de usar el sistema.

No es para juegos de PC

Si somos de los que nos gusta los juegos de PC, lo cierto es que aquí es donde podemos encontrar uno de los principales inconvenientes de Linux, ya que existen pocos juegos en comparación con la gran oferta o mercado de videojuegos que rodea a Windows. Muchos de los principales desarrolladores de videojuegos únicamente sacan sus títulos compatibles para el sistema operativo de Microsoft.

Problemas de compatibilidad

Aunque cada vez hay más aplicaciones o software compatible con Linux, puede que determinadas herramientas de las que estamos acostumbrados a usar cada día si venimos del entorno de Windows, no estén disponibles para Linux y no encontremos ninguna otra que cumpla con nuestras necesidades. La curva de aprendizaje de Linux es mayor, además, la necesidad de tener que usar la línea de comandos, puede ser también un inconveniente para muchos usuarios con menos conocimientos